Kibana 未授权访问漏洞

1 | "kibana" && port="5601" |

Kibana 未授权访问通常表现为无需任何认证即可访问其 Web 界面,进而浏览或操作 Elasticsearch 中的数据。

通过 FoFa (网络空间搜索引擎) 搜索 "kibana" && port="5601",可发现大量直接暴露在公网的 Kibana 实例。

未授权可之间访问

添加认证后需要密码登录

Elastic Stack(包括 Elasticsearch、Kibana 等)在设计之初,尤其是在早期版本,更侧重于易用性和快速部署。其核心理念是让用户能迅速搭建并开始使用,将安全责任更多地留给了用户和部署环境,是的,大部分产品都如此转嫁责任~

在早期版本是默认无认证,开箱即用的集群直接暴露在网络中,任何人都可以访问,后期版本更新了认证。

解决的话,需要应用层面的认证和授权(升级版本),以及网络层面的防火墙策略限制等。

详情可参照:

GraphQL /graphql 信息泄露

1 | # fofa/鹰图 |

GraphQL 信息泄露漏洞的核心就是:GraphQL API 对查询请求的访问控制不足,导致攻击者能拿到不该拿的数据。更具体来说,可以通过内省查询等方式掌握整个数据结构,并从中获取原本不应公开的敏感信息。

- 漏洞成因: GraphQL API 未对内省查询进行限制,或者对数据访问权限控制不足,导致未授权用户可以获取敏感信息。

- 漏洞类型: 未授权访问导致的信息泄露。

- 漏洞位置: GraphQL API 端点,

/graphql

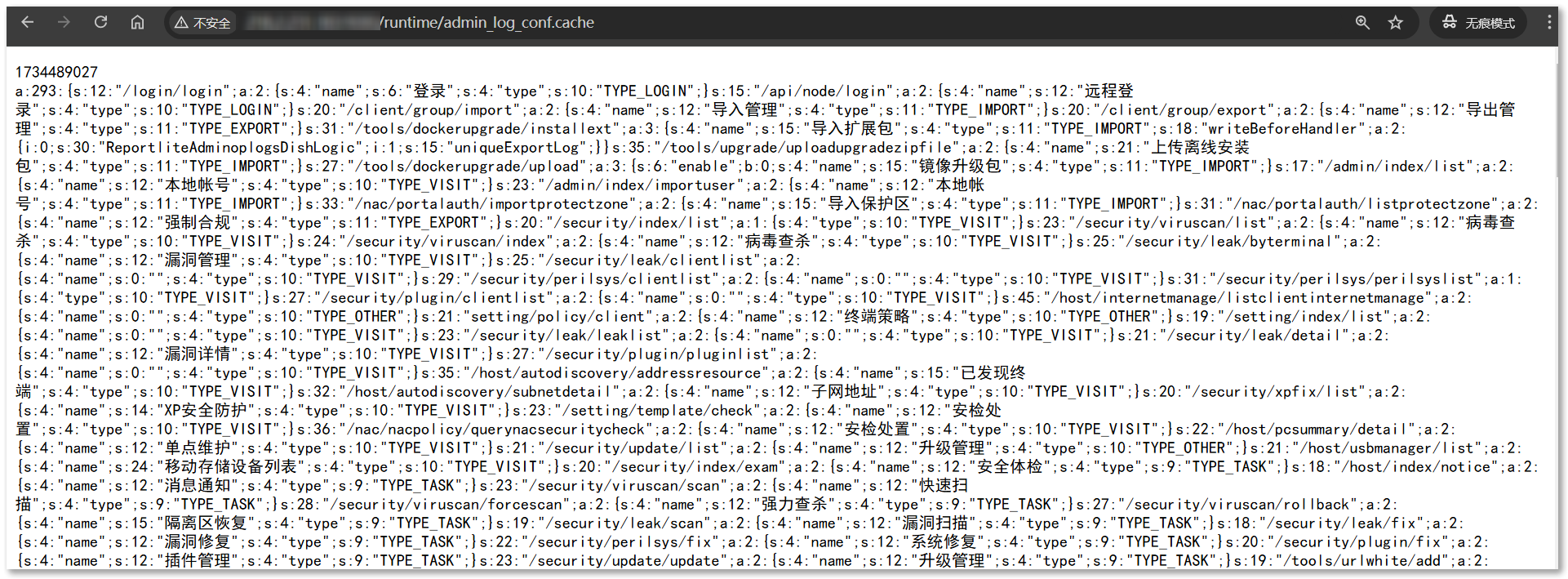

天擎终端安全管理系统 /runtime/admin_log_conf.cache 信息泄漏

1 | # fofa |

-

漏洞成因: 天擎终端安全管理系统对

/runtime/admin_log_conf.cache资源缺乏访问控制。任何用户,无论是否经过身份验证,都可以直接通过 HTTP GET 请求访问该 URL。 -

漏洞类型: 未授权访问导致的信息泄露

-

漏洞位置:

/runtime/admin_log_conf.cache文件/接口 -

漏洞利用: 只需向目标服务器发送一个简单的 GET 请求:

1

2GET /runtime/admin_log_conf.cache HTTP/1.1

Host: [目标服务器IP]:8080 -

泄露的信息: 泄露了奇安信天擎终端安全管理系统的内部路由配置信息

http://ip/runtime/admin_log_conf.cache